Исследовательская группа из США и Китая разоблачила новую опасность, связанную с биометрической аутентификацией. Их работа называется «PrintListener: Обнаружение уязвимости аутентификации по отпечаткам пальцев по звуку трения пальцев». Атака использует звуковые характеристики движения пальца пользователя, чтобы извлечь особенности шаблона отпечатков пальцев.

После тестов исследователи утверждают, что они могут успешно восстановить до 27,9% частичных отпечатков пальцев и 9,3% полных отпечатков пальцев в течение пяти попыток. Это первая работа, которая использует звуки пальцев для получения информации об отпечатках.

Биометрическая аутентификация по отпечаткам пальцев широко распространена и пользуется доверием. Однако организации и люди все больше осознают, что злоумышленники могут захотеть украсть их отпечатки пальцев, поэтому некоторые начали быть осторожными в отношении отпечатков собственных пальцев в поле зрения и фотографий, на которых изображены детали их рук.

Как злоумышленники могут установить отпечатки пальцев по звуку? Источником опасности может стать любая программа для общения, которая работает с включенным микрофоном: Telegram, Skype, Discord и тому подобное.

Атака PrintListener сложная, но ученым удалось преодолеть ряд проблем, которые мешали получению указанного результата:

- Слабые звуки трения пальцев — разработан алгоритм локализации звука трения на основе спектрального анализа

- Зависимость возможности отделения узора пальцев от физиологических и поведенческих особенностей пользователя — в значительной степени преодолена благодаря методикам минимальной избыточности, максимальной релевантности (mRMR) и адаптивной стратегии взвешивания

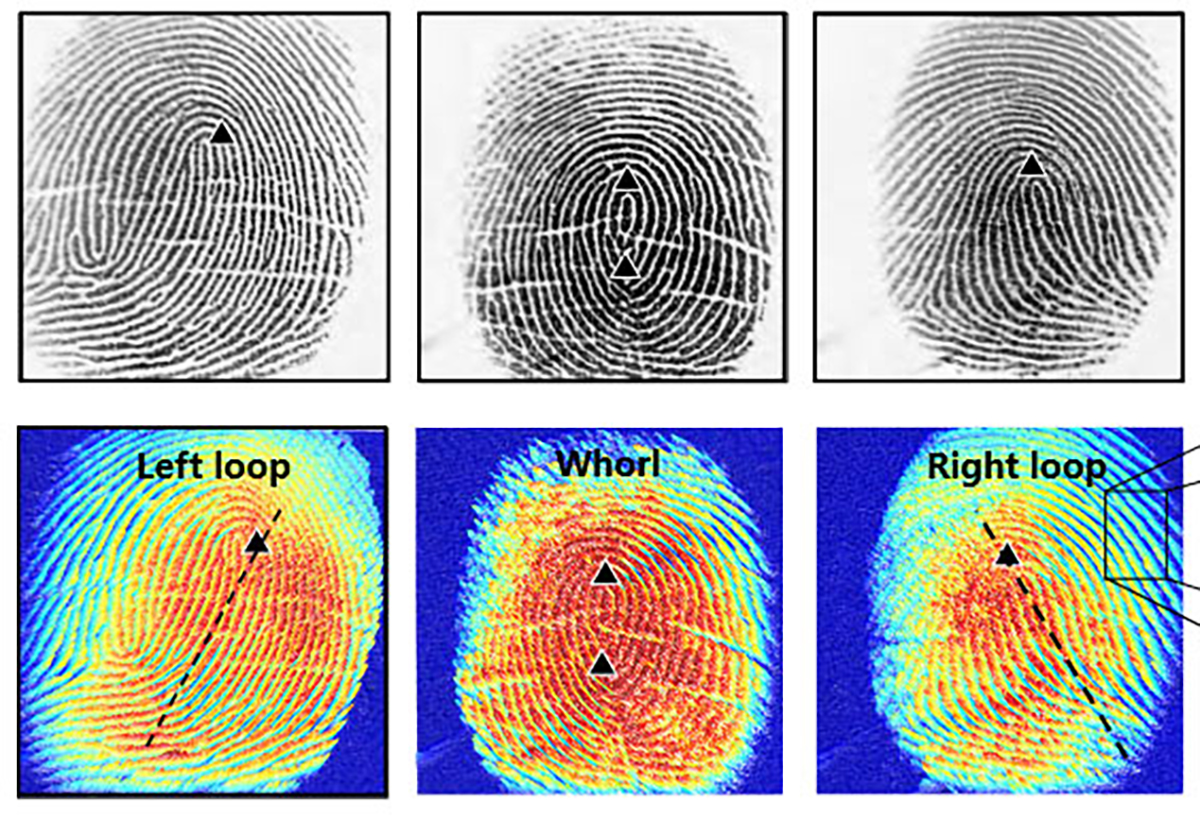

- Переход от определения первичных признаков отпечатков пальцев к вторичным — осуществляется с помощью статистического анализа взаимосвязей между этими признаками и алгоритма эвристического поиска

PrintListener использует серию алгоритмов для предварительной обработки необработанных аудиосигналов, которые затем используются для создания целевой синтетики для PatternMasterPrint (MasterPrint, созданный отпечатками пальцев с определенным узором).

Важно, что PrintListener прошел многочисленные эксперименты «в реальных сценариях» и, как упоминалось во введении, может способствовать успешной частичной атаке по отпечатку пальца более чем в каждом четвертом случае и полной атаке по отпечатку пальца почти в каждом десятом случае. Эти результаты значительно превосходят атаки по словарю отпечатков пальцев.